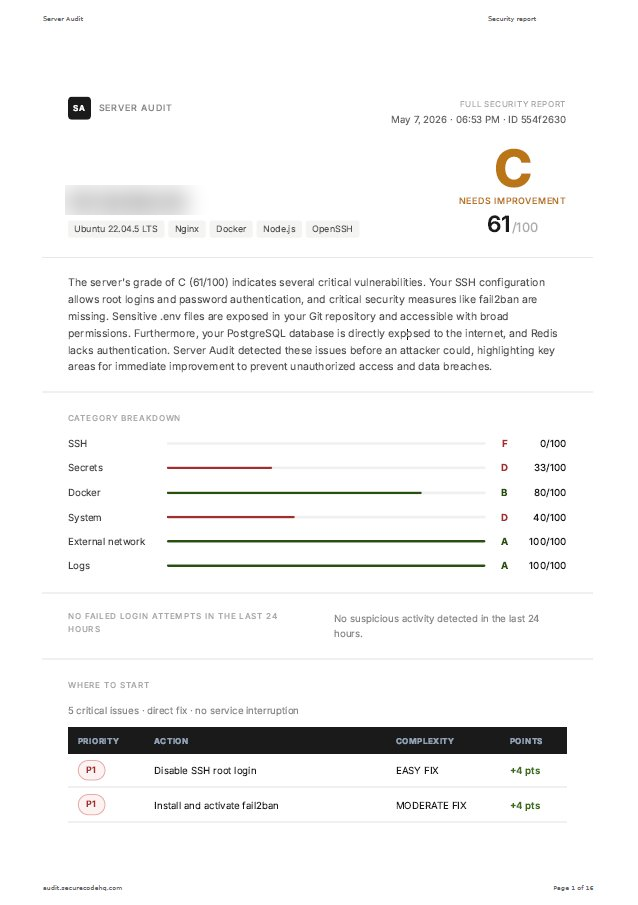

Acceso admin por SSH Acceso root directo habilitado. Cualquier atacante que adivine la contraseña obtiene control total del servidor | Gratis | Crítico |

SSH en puerto por defecto El puerto 22 es el primero que escanean los bots automáticos. Cambiarlo reduce el ruido de ataques | Gratis | Advertencia |

Login por contraseña habilitado Las contraseñas se pueden romper por fuerza bruta. Login solo por clave SSH lo previene por completo | Pago | Advertencia |

Claves SSH desconocidas Claves inesperadas en authorized_keys podrían significar que alguien tiene acceso que no autorizaste | Pago | Info |

Credenciales expuestas en Git Contraseñas de bases de datos y API keys commiteadas en un repositorio, visibles para cualquiera con acceso al repo | Gratis | Crítico |

Parches de seguridad pendientes Vulnerabilidades conocidas con exploits públicos que aún no se han parcheado | Gratis | Crítico |

Permisos de archivos de config Comprueba si los archivos de configuración con credenciales son legibles por otros usuarios del servidor | Pago | Advertencia |

Credenciales en lista de procesos Contraseñas visibles en la lista de procesos en ejecución. Cualquier usuario del servidor puede leerlas | Pago | Crítico |

Directorio .git expuesto por HTTP El directorio .git es accesible públicamente. Cualquiera puede descargar el código fuente y las credenciales del repositorio | Pago | Crítico |

Firewall configurado Comprueba qué puertos están abiertos a internet y si el firewall está activo | Gratis | Crítico |

IPv6 sin reglas de firewall IPv6 habilitado pero sin reglas de firewall. Los puertos bloqueados por IPv4 pueden ser accesibles por IPv6 | Pago | Crítico |

Bloqueo automático de ataques Comprueba si los intentos de login fallidos repetidos se bloquean automáticamente | Gratis | Crítico |

Cuentas de usuario admin Comprueba cuántas cuentas tienen acceso admin completo. Más de las necesarias aumenta el riesgo | Pago | Advertencia |

Uso de disco del sistema Nivel de ocupación del disco. Un disco lleno puede causar caídas de servicio y pérdida de logs | Pago | Info |

Expiración certificado SSL Cuando un certificado expira, tu sitio muestra un aviso de seguridad y los usuarios no pueden conectarse | Pago | Advertencia |

Apps ejecutándose como admin Contenedores ejecutándose como root. Si la app es comprometida, el atacante obtiene acceso total al servidor | Pago | Advertencia |

Docker salta el firewall Docker puede abrir puertos a internet que tu firewall nunca ve | Pago | Crítico |

API de Docker desprotegida Una API de Docker desprotegida da a cualquiera en la red control total sobre todos tus contenedores | Pago | Crítico |

Socket Docker montado en contenedor docker.sock montado dentro de un contenedor. Si ese contenedor es comprometido, el atacante controla todo Docker | Pago | Crítico |

Base de datos abierta a internet Tu base de datos PostgreSQL es accesible desde internet. No se necesitan credenciales para conectarse | Pago | Crítico |

Base de datos caché desprotegida Redis sin contraseña. Cualquier proceso en tu red puede leer o vaciar tus datos de sesión | Pago | Crítico |

MongoDB abierto a internet MongoDB accesible sin autenticación desde internet | Pago | Crítico |

Historial de ataques de login Cuántos intentos de login fallidos en las últimas 24 horas y desde qué IPs | Pago | Info |

IPs atacantes principales Las direcciones que más activamente intentan entrar en tu servidor, con datos de reputación | Pago | Info |

Ataque activo detectado Número inusualmente alto de fallos de login en la última hora. Posible ataque de fuerza bruta en curso | Pago | Advertencia |

Lo que ven los atacantes desde fuera Escaneo desde nuestros servidores contra tu IP pública. Muestra qué es realmente accesible desde internet, sin importar tu firewall local | Pago | Crítico si abierto |